Il tuo carrello è attualmente vuoto!

Dalla roadmap all’esecuzione: accelerare l’IT enterprise

TESTO DA ELABORARE

Dall’assessment alla strategia

Allineamento con gli obiettivi di business

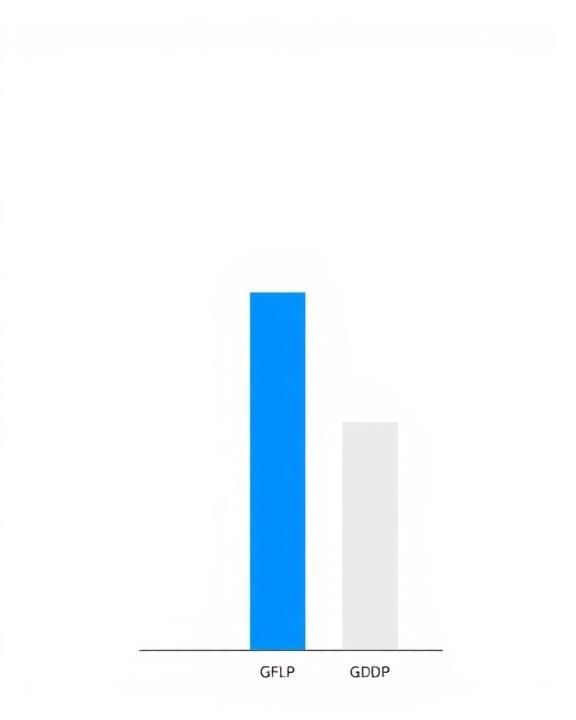

La trasformazione digitale aziende procede con un passo più maturo e sistemico: le imprese orientano gli investimenti digitali in funzione di obiettivi misurabili di competitività, resilienza e compliance. Nella prospettiva del digital shift, il valore nasce dall’integrazione fra processi, dati, relazioni e tecnologie in una logica di evoluzione continua. In Italia, la spinta è evidente: secondo il rapporto “Il digitale in Italia 2025”, il mercato digitale italiano ha raggiunto nel 2024 un valore di 81,6 miliardi di euro, registrando una crescita del 3,7%, superiore a quella del PIL nazionale (+0,7%). A guidare questa espansione sono i Servizi ICT, cresciuti del 7,4%, trainati da soluzioni di Intelligenza Artificiale, cybersecurity e cloud computing.[Innovation Island]. Al tempo stesso, il cloud è divenuto la piattaforma d’elezione per i nuovi progetti digitali, con un peso crescente dei modelli Public e Hybrid Cloud nelle scelte architetturali.

“Il 2025 è l’anno in cui l’Intelligenza Artificiale ha smesso di essere soltanto un’ambizione tecnologica e ha iniziato a ridefinire concretamente il nostro presente. Il settore dell’ICT continua a crescere più dell’economia generale, contribuendo in modo decisivo alla competitività e all’occupazione del Paese.”— Massimo Dal Checco, Presidente di Confindustria Anitec-Assinform[Innovation Island]

Il dibattito sul potenziale dell’Intelligenza Artificiale nel 2025 è polarizzato. Da un lato, figure come Marc Benioff (CEO di Salesforce) preannunciano una “Agentic Era”, in cui sistemi IA autonomi agiranno come veri e propri “lavoratori digitali”, generando una crescita di produttività senza precedenti. Dall’altro lato, analisti finanziari come Goldman Sachs esprimono scetticismo, avvertendo che i massicci investimenti potrebbero non tradursi in ritorni proporzionali, stimando un aumento della produttività USA di appena lo 0,5% nel prossimo decennio. Un report della stessa Goldman Sachs evidenzia il rischio che l’IA possa sostituire l’equivalente di 300 milioni di posti di lavoro a tempo pieno, ma apre anche alla possibilità di un boom di produttività e alla creazione di nuove professioni.[Agenda Digitale]

Questo scenario richiede di tradurre le priorità del business in requisiti tecnologici concreti e governabili. La consulenza digitalizzazione di un partner specializzato come WIIT Group consente di impostare sin dall’inizio una strategia coerente con sicurezza, prestazioni e compliance, evitando derive sperimentali e focalizzando i risultati.

Prioritizzazione dei casi d’uso

La selezione dei casi d’uso deve bilanciare impatto e fattibilità. La composizione della spesa lo conferma: i servizi SaaS rappresentano quasi la metà della spesa globale, mentre la dinamica più marcata si registra nel PaaS (+33%), segnale di forte accelerazione nella modernizzazione applicativa. In Italia la manifattura 4.0 e il finance trainano l’adozione, mentre le PMI prediligono applicativi SaaS per collaboration, gestione documentale e processi amministrativo-finanziari. Anche le Unified Communications mostrano solidità, con un CAGR previsto del 17,4% sul periodo 2023–2030.

Parallelamente, l’hyperautomation introduce un approccio orchestrato a AI/ML, RPA, BPM, iPaaS e strumenti low-code/no-code, ridisegnando i processi end-to-end per eliminare ridondanze, aumentare la qualità e liberare capacità verso attività a maggior valore. L’obiettivo: scalare rapidamente iniziative con ritorni rapidi (quick win) senza perdere di vista i programmi trasformativi di medio periodo.

I vantaggi dell’Hyperautomation

L’hyperautomation, o automazione intelligente, non è più considerata un’opzione, ma una condizione essenziale per la sopravvivenza e la competitività aziendale. Secondo Gartner, entro il 2024, le organizzazioni implementeranno strategie di iperautomazione per ridurre i costi operativi fino al 30% e migliorare l’eccellenza operativa in un contesto “digital-first”.[Forum PA]

| Componente Tecnologica | Funzione nell’Hyperautomation |

|---|---|

| Intelligenza Artificiale (AI) e Machine Learning (ML) | Analisi di dati non strutturati, decision-making, riconoscimento di pattern e apprendimento continuo. |

| Robotic Process Automation (RPA) | Automazione di task ripetitivi e basati su regole precise, simulando l’interazione umana con le interfacce software. |

| Piattaforme Low-Code/No-Code (LCAP) | Democratizzazione dello sviluppo, consentendo anche a utenti non tecnici di creare applicazioni e automazioni. |

| Intelligent Business Process Management Suites (iBPMS) | Orchestrazione e gestione di processi complessi end-to-end, integrando persone, sistemi e dati. |

| Process Mining | Analisi dei log di sistema per scoprire, monitorare e ottimizzare i processi reali, identificando colli di bottiglia e inefficienze. |

L’adozione di un approccio orchestrato porta benefici tangibili e rapidamente misurabili:

- Ottimizzazione della produttività: I processi automatizzati sono più rapidi, efficienti e generano un impatto positivo sull’intera catena del valore.

- Migliore comprensione dei processi: La grande quantità di dati generata dall’automazione permette analisi approfondite per definire strategie di lungo periodo.

- Riduzione dei costi operativi: Il passaggio da attività manuali a flussi automatizzati riduce gli errori e permette di riallocare il personale su compiti a maggior valore aggiunto.[OT Consulting]

- Maggiore agilità e resilienza: L’automazione rende l’organizzazione più adattabile ai cambiamenti del mercato e più resiliente di fronte a imprevisti.

Misurazione del valore (OKR/KPI)

Stabilire sin dall’avvio OKR e KPI consente di misurare con rigore l’impatto su efficienza, esperienza cliente e rischi operativi. La cultura del dato non è solo tecnologia: il framework del digital shift include analisi delle esigenze, definizione della strategia, coinvolgimento della leadership, valutazione tecnologica, process re-design, implementazione, formazione e monitoraggio delle performance. Nel settore pubblico, l’aggiornamento 2025 del Piano Triennale per l’informatica nella PA evidenzia proprio un monitoraggio puntuale delle linee di azione, a conferma dell’importanza di una governance misurabile.

Fondamenti architetturali

Cloud ibrido e multicloud

La domanda di flessibilità e controllo sta consolidando le architetture ibride e multicloud. In Italia, l’adozione di data center proprietari per l’erogazione applicativa resta poco sopra il 50% (tra on-premises e off-premises), ma la componente aggregata di public, private ed edge è subito a ridosso: una fotografia che spiega il “testa a testa” con l’on-premise e l’ascesa dei modelli ibridi. Fattori macro come inflazione e costo dell’energia incidono sul TCO (i data center consumano circa 220–320 TWh/anno, circa l’1% del consumo globale), ma il trend d’investimento in infrastrutture rimane sostenuto, anche grazie a strategie nazionali e iniziative per il settore pubblico.

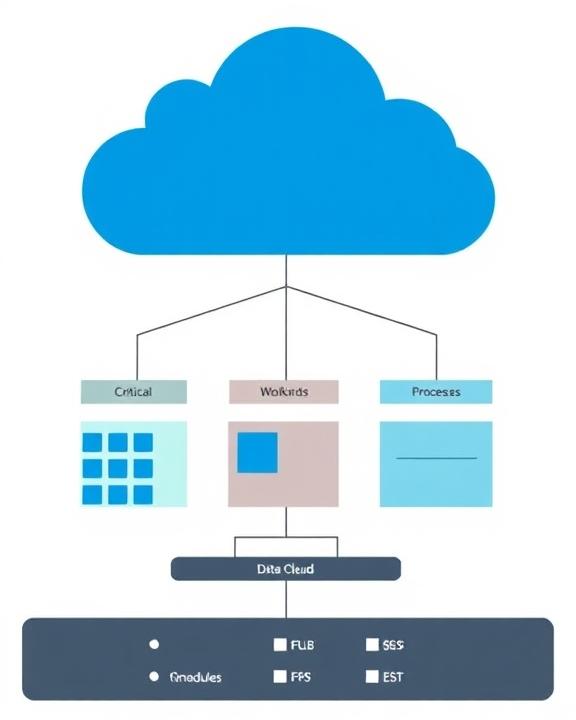

In questo contesto, il paradigma Secure Cloud di WIIT offre una foundation progettata security by design per workload critici, con una rete europea di data center proprietari raggruppati in 7 Region (Italia, Germania, Svizzera) e Zone di servizio attivabili in funzione delle esigenze: Standard (alta disponibilità e sicurezza preventiva, segmentazione di rete, vulnerability management), Premium (servizi avanzati e SOC 24/7 per esigenze mission-critical) e DR (backup e disaster recovery flessibili). Questa articolazione consente di disegnare una roadmap cloud coerente con resilienza, performance e localizzazione del dato.

Security by design e data governance

L’incremento del rischio cyber impone un approccio nativamente integrato. Il 69% dei CISO segnala che l’evoluzione digitale complica la gestione delle vulnerabilità; in parallelo, la cloud adoption richiede specialisti non sempre sostenibili internamente. I principali effetti senza una copertura adeguata sono blind spot negli ambienti cloud, consumo di risorse per monitoraggi manuali e aumento del rischio di attacchi e incidenti, con impatti su costi, business e reputazione. La risposta è un percorso che coniughi embedded security, difesa proattiva basata su AI/ML e accesso a soluzioni best of breed tramite partner qualificati.

La cornice regolatoria si rafforza con la direttiva NIS2, recepita in Italia con D.lgs. 138/2024: individua soggetti essenziali e importanti in settori ad alta criticità (energia, trasporti, sanità, infrastrutture digitali, acqua, banca, mercati finanziari, gestione servizi TIC, spazio) e altri settori critici (poste/corrieri, rifiuti, chimica, alimentare, manifatturiero, servizi digitali, ricerca), estendendosi anche a specifiche amministrazioni pubbliche. Le imprese devono adottare misure tecniche, operative e organizzative (analisi rischi, gestione incidenti, continuità operativa con backup/DR, sicurezza della supply chain, sviluppo e manutenzione sicuri, formazione, crittografia, gestione accessi e autenticazione multifattore), oltre a processi di notifica degli incidenti significativi articolati in pre-notifica (entro 24 ore), notifica dettagliata (entro 72 ore), eventuali relazioni intermedie e relazione finale (entro un mese). Le sanzioni possono arrivare fino a 10 milioni di euro o al 2% del fatturato mondiale per gli essenziali (7 milioni o 1,4% per gli importanti).

Direttiva NIS2: scadenze e sanzioni definite

L’Agenzia per la Cybersicurezza Nazionale (ACN) ha chiarito il percorso di adeguamento. Il termine ultimo per la registrazione obbligatoria dei soggetti NIS sulla piattaforma ACN è scaduto il 28 febbraio 2025. La mancata registrazione entro tale data comporta sanzioni amministrative pecuniarie fino allo 0,1% del fatturato.[ACN]

Il percorso di adeguamento alla NIS2

L’ACN ha strutturato l’implementazione della normativa in diverse fasi per consentire un adeguamento graduale. Le imprese devono presidiare le seguenti tappe:[Cybersecurity360]

- Fase 1 – Attuativa (Metà Ottobre 2024 – Metà Aprile 2025)

- Entro Marzo 2025: Pubblicazione da parte dell’ACN dell’elenco ufficiale dei soggetti NIS.

- Entro Aprile 2025: Notifica formale alle aziende della loro inclusione nell’elenco e pubblicazione degli obblighi di sicurezza di base.

- Fase 2 – Attuativa (Metà Aprile 2025 – Metà Aprile 2026)

- Da Gennaio 2026: Scatta l’obbligo di notifica degli incidenti informatici al CSIRT Italia.

- Entro Settembre 2026: Completamento dell’implementazione di tutte le misure di sicurezza di base richieste.

- Fase 3 – Attuativa (Da Metà Aprile 2026 in poi)

- Applicazione integrale del modello di categorizzazione e attuazione degli obblighi di sicurezza a lungo termine.

Per i contesti più regolamentati, i servizi di Security as a Service di WIIT combinano SOC 24/7, threat detection e processi di risposta per anticipare e mitigare gli impatti, integrando la compliance NIS2 nei modelli operativi.

Integrazione con sistemi legacy

La modernizzazione dei sistemi core non è sinonimo di sostituzione indiscriminata. Nel perimetro SAP, ad esempio, la migrazione su HANA offre tre opzioni operative: nuova installazione con ripresa dati applicativa (supportata da SAP Landscape Transformation per shell e carve-out, consolidamento e armonizzazione dati), migrazione classica tramite upgrade progressivi (con fasi di preparazione degli ambienti, conversione Unicode e incremento degli enhancement packages) e Database Migration Option (DMO) of SUM, che combina in un unico passaggio upgrade e migrazione database in modalità big bang, riducendo tempi complessivi e downtime in alcuni scenari.

La scelta tra approccio greenfield (ambiente ex novo con massima compatibilità architetturale) e brownfield (trasferimento selettivo con connettori e traduttori per garantire la continuità) va governata in un percorso di modernizzazione applicativa che minimizzi il rischio di interruzione dei servizi. La capacità di un provider come WIIT di ospitare ambienti mission-critical su piattaforme sicure e performanti riduce la complessità di progetto e accelera il ritorno dell’investimento.

Esecuzione e change management

Roadmap a rilasci incrementali

La trasformazione regge se l’esecuzione è scandita da tappe brevi e misurabili. Un approccio a rilasci incrementali con milestone a 90 giorni consente di produrre risultati tangibili, raccogliere feedback e correggere la rotta riducendo i rischi del big bang. Il framework operativo del digital shift — dall’analisi delle esigenze alla formazione e al monitoraggio — favorisce l’adozione interna e la diffusione delle competenze. Su questa base, WIIT struttura program increment che allineano roadmap tecniche e obiettivi di business, in particolare per workload critici ospitati nel Secure Cloud.

DevSecOps e automazione

L’automazione è un moltiplicatore di efficienza e sicurezza. In ambito infrastrutturale, la provisioning automatizzata di macchine virtuali abilita capacità “on demand”; sul fronte difensivo, un Security Operations Center automatizzato accorcia i tempi di rilevazione e risposta. Esperienze operative evidenziano che l’ingresso di automazioni e AI nei SOC consente di spostare risorse da compiti ripetitivi ad attività ad alto valore, mentre SIEM ed EDR generano alert, aggregano dati e producono reportistica utile agli analisti. Il coinvolgimento di data scientist dedicati nel team SOC — come nel modello operativo di WIIT — migliora continuamente i modelli di analisi e la qualità degli insight. L’adozione graduale, a partire da una platea limitata di processi, massimizza l’apprendimento organizzativo e il ritorno degli investimenti.

Gestione del rischio e compliance

La compliance non è un esercizio formale. Nella NIS2, oltre alle misure di sicurezza, sono richiesti processi strutturati per la gestione degli incidenti e flussi di notifica a tempi certi. La convergenza tra security by design e piani di Business Continuity/Disaster Recovery diventa essenziale per ridurre il rischio di outage dei sistemi IT. Nel settore pubblico, l’aggiornamento 2025 del Piano Triennale rafforza la centralità del Responsabile per la Transizione al Digitale (RTD) e introduce strumenti e piattaforme per accelerare l’erogazione di servizi digitali: SIOPE+ per il monitoraggio della contabilità pubblica, IT-Wallet come ecosistema per identità e documenti, l’obbligo per le nuove implementazioni di ricorrere nativamente alla Piattaforma Digitale Nazionale Dati e target 2025 su acquisizioni (almeno 100) e progetti (almeno 50) in ambito AI. Sono inoltre previste iniziative su connettività SPC, rafforzamento della sicurezza (integrazione del rischio cyber nella progettazione, aggiornamento dei piani di risposta/ripristino, security awareness del personale) e strumenti operativi per procurement ICT e governance.

Per le imprese private, il ricorso a una piattaforma come il Secure Cloud di WIIT — con Premium Security, Zone DR e SOC 24/7 — permette di inquadrare la gestione del rischio in un modello risk-based che supporta anche i carichi più regolamentati e mission-critical, riducendo time-to-compliance e rischio operativo.

Oltre la compliance: scelte strutturali per competere nel 2025

Le evidenze convergono su alcune priorità: consolidare architetture ibride e multicloud, integrare la security by design lungo l’intero ciclo di vita, scalare l’hyperautomation in modo controllato e governare la modernizzazione applicativa dei sistemi core (esempio SAP HANA) senza compromettere la continuità. Per la PA, l’aggiornamento 2025 del Piano Triennale indica strumenti e target concreti (PDND nativa, SIOPE+, IT-Wallet, AI), mentre per le imprese NIS2 impone processi, misure e tempistiche di notifica che richiedono piattaforme e competenze adeguate.

In entrambi i casi, la scelta del provider è determinante. Con i suoi data center in 7 Region, le Zone Standard, Premium e DR, e i servizi di cybersecurity integrata, WIIT Group propone un Secure Cloud progettato per ospitare workload critici e accelerare l’innovazione nel rispetto della normativa. Per impostare una roadmap cloud pragmatica, governare la modernizzazione applicativa e adottare Security as a Service con SOC 24/7, l’approccio a rilasci incrementali con milestone a 90 giorni consente di portare valore in tempi rapidi e ridurre i rischi del cambiamento.

Scopri come impostare una roadmap esecutiva per la tua organizzazione: strumenti, piattaforme e servizi devono operare come un unico sistema, al servizio del business e della resilienza digitale.

Lascia un commento